Czy wydry czują pod wodą zapachy?

8 czerwca 2010, 08:47Przez długi czas zastanawiano się, czy wydry czują pod wodą zapachy. Charlie Hamilton-James, od lat zajmujący się kręceniem i produkcją filmów przyrodniczych, przeprowadził i nagrał dla BBC eksperyment, który wiele w tej sprawie wyjaśnił.

Bertie - żółw z turbodoładowaniem

14 lipca 2014, 10:46Najszybszym żółwiem świata jest Bertie - żółw lamparci (Psammobates pardalis) z parku tematycznego Adventure Valley w Durham w Wielkiej Brytanii. Dystans 18 stóp (ok. 5,48 m) pokonuje on w zaledwie 19,59 s. W 1977 r. poprzedni rekordzista Charlie potrzebował na to ponad 2-krotnie dłuższego czasu (43,7 s).

Kamera Chaplina na aukcji

25 lipca 2007, 15:47W domu aukcyjnym Christie's w Londynie odbędzie się dzisiaj (25 lipca 2007) aukcja osobistej kamery Charliego Chaplina Bell & Howell model 2709. Kamery te były bardzo popularne w Hollywood w epoce niemego kina.

Słodkie wspomaganie kontroli jedzenia

16 listopada 2015, 10:35Jedzenie słodkich pokarmów sprzyja tworzeniu wspomnień posiłków.

Androida czeka pierwszy poważny test?

12 stycznia 2011, 17:55Część analityków uważa, że niedawny debiut iPhone'a w sieci Verizon znacząco spowolni podbój amerykańskiego rynku przez Androida. W ostatnim czasie system Google'a odnosił imponujące sukcesy i szybko zdobywał rynek.

Lody, które zmieniają kolor

28 lipca 2014, 12:55Manuel Linares stworzył lody Xamaleón, które topiąc się, wolno zmieniają kolor.

Mac OS X poległ

28 marca 2008, 11:06W kanadyjskim Vancouver trwa konferencja CanSecWest, podczas której hakerzy próbują przełamać zabezpieczenia jednego z trzech systemów: Linuksa Ubuntu 7.10 zainstalowanego na laptopie VAIO VGN-TZ37CN, Windows Visty Ultimate z SP1 na komputerze Fujitsu U810 oraz Mac OS X-a 10.5.2 na maszynie MacBook Air.

Śpimy krócej i bardziej wydajnie od innych naczelnych

15 grudnia 2015, 17:14Ludzie wyewoluowali, by w porównaniu do najbliższych krewnych, spać lepiej w krótszym czasie.

CIA pokazuje szpiegowskie gadżety

23 lutego 2011, 15:58W ubiegłym tygodniu CIA całkowicie zmieniła swoją witrynę oraz uruchomiła specjalne kanały na YouTube i Flickrze, na których możemy oglądać niedostępne dotychczas zdjęcia i filmy przedstawiające historię Agencji. CIA chce, by Amerykanie i świat lepiej rozumieli nasze zadania i rolę, jaką odgrywamy w zapewnieniu bezpieczeństwa naszemu krajowi - powiedział Leon Panetta, dyrektor Agencji.

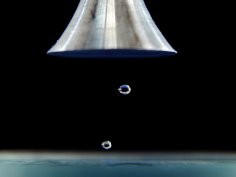

Pierwsza na świecie maszyna do lewitowania drinków

3 października 2014, 06:46Charlie Harry Francis, wynalazca m.in. lodów z viagrą, i prof. Bruce Drinkwater z Uniwersytetu Bristolskiego opracowali pierwszą na świecie maszynę do lewitowania koktajli.